Anthropic vient de lancer Claude Code Security, un outil de sécurité IA qui a déjà détecté plus de 500 vulnérabilités de haute sévérité dans des projets open source. Des failles qui échappaient aux experts humains depuis des décennies. Voici tout ce que vous devez savoir pour protéger les bases de code de votre entreprise avec cette nouvelle arme de cybersécurité.

Qu'est-ce que Claude Code Security et pourquoi c'est un tournant pour la sécurité logicielle

Claude Code Security est une nouvelle fonctionnalité intégrée à Claude Code sur le web. Lancée par Anthropic en février 2026, elle permet de scanner des bases de code entières à la recherche de vulnérabilités, puis de suggérer des correctifs ciblés soumis à une revue humaine. En clair, c'est un outil de sécurité IA conçu pour faire ce que les scanners classiques ne savent pas faire : raisonner sur votre code.

Le constat de départ est simple. Les équipes de sécurité sont débordées. Les backlogs de vulnérabilités ne cessent de grossir. Et les outils d'analyse statique traditionnels, aussi utiles soient-ils, se limitent à détecter des patterns déjà connus. Ils repèrent bien les mots de passe en dur ou le chiffrement obsolète. Mais dès qu'on parle de failles de logique métier, de contrôle d'accès mal implémenté ou de vulnérabilités qui naissent de l'interaction entre plusieurs composants, ils passent à côté.

C'est exactement là que Claude Code Security change la donne. Plutôt que de comparer du code à une base de signatures, cet outil de sécurité IA lit et raisonne sur le code comme le ferait un chercheur en sécurité humain. Il trace les flux de données à travers les fichiers. Il comprend comment les composants interagissent entre eux. Et il identifie des erreurs logiques complexes que les outils basés sur des règles ne voient tout simplement pas.

Le chiffre qui a fait réagir tout le secteur de la cybersécurité : Claude Opus 4.6, le modèle qui alimente l'outil, a identifié plus de 500 vulnérabilités de haute sévérité (high-severity vulnerabilities) dans des bibliothèques open source largement utilisées comme Ghostscript, OpenSC et CGIF. Ces bugs étaient présents depuis des décennies. Des années de revue par des experts humains ne les avaient pas repérés.

Pour le moment, Claude Code Security est disponible en research preview limitée. Les clients Anthropic Enterprise et Team peuvent demander un accès. Les mainteneurs de projets open source bénéficient d'un accès accéléré et gratuit. Anthropic veut clairement mettre cette capacité entre les mains des défenseurs en priorité, avant que les attaquants ne profitent des mêmes avancées.

Quels types de vulnérabilités Claude Code Security détecte-t-il

La force de Claude Code Security réside dans la profondeur de son analyse de code. L'outil ne se contente pas de chercher des patterns connus. Il comprend le code, et c'est cette compréhension qui lui permet de détecter des catégories de failles que les scanners traditionnels manquent systématiquement.

Corruption mémoire et dépassements de tampon

Les vulnérabilités de type memory corruption comptent parmi les plus dangereuses en sécurité logicielle. Un dépassement de tampon (buffer overflow) peut permettre à un attaquant de faire planter un système, voire d'exécuter du code arbitraire. Claude Code Security excelle dans la détection de ce type de faille parce qu'il ne se limite pas à chercher des appels de fonctions risqués. Il comprend la logique sous-jacente du code.

L'exemple le plus parlant vient de la bibliothèque CGIF, un outil de traitement de fichiers GIF. Claude a découvert une vulnérabilité de type heap buffer overflow qui nécessitait une compréhension fine de l'algorithme LZW et de sa relation avec le format GIF pour être déclenchée. Le point crucial : même avec un coverage de test à 100% des lignes et des branches, cette vulnérabilité aurait pu rester invisible. Elle exigeait une séquence d'opérations très spécifique que seul un raisonnement contextuel pouvait identifier.

Dans le cas d'OpenSC, un utilitaire de traitement de cartes à puce, Claude a repéré un buffer overflow en recherchant des appels de fonctions comme strrchr() et strcat() et en comprenant comment ces fonctions interagissaient dans le contexte précis du code. Ce type d'analyse de code dépasse largement ce que fait un scanner basé sur des règles.

Failles d'injection et contournement d'authentification

Les failles d'injection (injection flaws) restent l'une des menaces les plus courantes en sécurité logicielle. Injection SQL, injection de commandes, ou encore injection de templates : ces vulnérabilités surviennent quand une application ne filtre pas correctement les entrées utilisateur. Claude Code Security repère les portions de code qui manquent de filtres efficaces, même quand le pattern n'est pas classique.

L'outil détecte aussi les authentication bypasses, ces failles qui permettent de contourner les mécanismes d'authentification d'une application. La security analysis que Claude effectue va au-delà de la vérification de la présence d'un module d'authentification. Il examine comment ce module interagit avec le reste de l'application, et si des chemins d'accès non protégés existent.

Ce qui rend cette détection particulièrement efficace, c'est que Claude raisonne sur le flux complet d'une requête à travers l'application. Il ne regarde pas chaque fichier isolément. Il trace le parcours des données de bout en bout.

Erreurs logiques complexes et failles de contrôle d'accès

C'est sans doute le terrain où Claude Code Security se distingue le plus nettement des outils traditionnels. Les erreurs logiques complexes (complex logic errors) ne correspondent à aucune signature connue. Elles naissent de la façon dont un développeur a implémenté une fonctionnalité, et non d'un pattern de code identifiable.

Par exemple, un système de contrôle d'accès peut sembler correct dans chaque fichier pris individuellement, mais présenter une faille quand on comprend comment les composants s'articulent entre eux. Claude Code Security trace comment les données circulent dans l'ensemble de la codebase. Il comprend les interactions entre modules. Et il identifie les cas où la logique métier crée des brèches involontaires.

Il faut toutefois noter une limite importante. Claude Code Security fait de l'analyse de code statique, même si elle est bien plus intelligente que l'analyse statique traditionnelle. Il ne lance pas l'application. Il ne peut donc pas confirmer qu'une vulnérabilité est réellement exploitable dans un environnement de production donné. La validation en runtime reste nécessaire pour une revue de sécurité complète.

Comment fonctionne Claude Code Security : du scan au correctif

Comprendre le fonctionnement interne de Claude Code Security permet de saisir pourquoi cet outil de sécurité IA se distingue des solutions existantes. Le processus se déroule en plusieurs étapes, de la connexion à votre dépôt de code jusqu'à l'approbation des correctifs par votre équipe.

Un raisonnement contextuel, pas du pattern matching

L'analyse de sécurité réalisée par Claude Code Security repose sur un principe fondamentalement différent de l'analyse statique classique. Les outils traditionnels fonctionnent par pattern matching : ils comparent votre code à une base de données de vulnérabilités connues. Si votre code ressemble à un pattern dangereux, il est signalé. Cette approche fonctionne pour les failles courantes, mais elle rate tout ce qui sort du catalogue.

Claude Code Security, lui, raisonne sur votre code. Il peut lire l'historique Git d'un projet pour comprendre quels changements ont introduit des bugs. Il trace les flux de données à travers les fichiers pour identifier où une entrée non filtrée pourrait poser problème. Il comprend la logique métier suffisamment bien pour savoir quelle entrée spécifique pourrait casser une fonction donnée.

C'est exactement cette capacité d'analyse de code contextuelle qui a permis à Claude de découvrir la faille dans Ghostscript. Après que le fuzzing classique et l'analyse manuelle n'aient rien donné, Claude s'est tourné vers l'historique Git du projet, a identifié un commit qui introduisait un bug lié à une vérification de bornes manquante, puis a vérifié proactivement si des bugs similaires existaient ailleurs dans la base de code.

Vérification adversariale multi-étapes

Un des problèmes majeurs des outils d'analyse de sécurité classiques est le taux de faux positifs. Quand un outil signale 200 vulnérabilités dont la moitié n'en sont pas, les équipes perdent un temps précieux à trier. Claude Code Security aborde ce problème de front.

Chaque vulnérabilité détectée passe par un processus de vérification adversariale. Concrètement, Claude remet en question ses propres découvertes. Il tente de prouver ou de réfuter chaque résultat avant de le présenter à un analyste. Ce processus agit comme un filtre interne qui élimine les faux positifs en amont.

Les vulnérabilités validées reçoivent ensuite un score de sévérité pour que les équipes puissent prioriser. Claude attribue aussi un indice de confiance à chaque découverte. Ce double système de notation aide les équipes à concentrer leurs efforts sur les problèmes les plus critiques et les plus certains, ce qui optimise considérablement le workflow de sécurité.

Correctifs suggérés et approbation humaine obligatoire

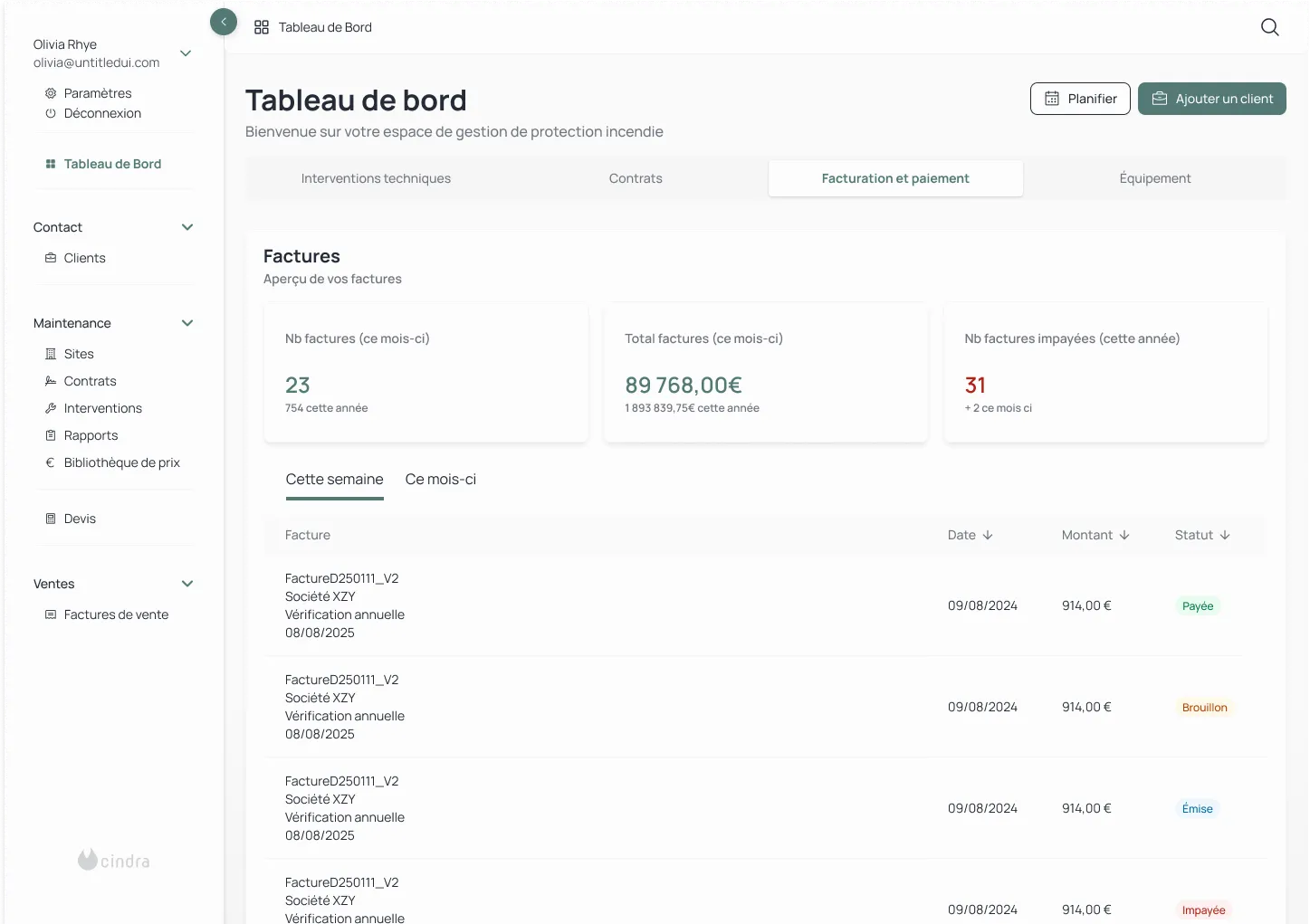

Claude Code Security ne s'arrête pas à la détection. Pour chaque vulnérabilité identifiée, l'outil propose un correctif. Un bouton "suggest fix" permet de générer un patch qui respecte la structure et le style du code existant.

Les résultats validés apparaissent dans le dashboard de Claude Code Security, où les équipes peuvent les examiner, inspecter les correctifs suggérés et approuver les modifications. C'est un point essentiel : rien n'est appliqué automatiquement. Les développeurs gardent toujours le contrôle final. Chaque patch nécessite une approbation humaine avant d'être intégré.

Cette approche de codage sécurisé assisté par IA vise à accélérer la remédiation, pas à remplacer le jugement humain. Les équipes peuvent aussi exporter les résultats vers leurs outils de gestion de vulnérabilités existants, ce qui facilite l'intégration dans un workflow de sécurité déjà en place.

L'architecture de sécurité de Claude Code : permissions, sandbox et protocole MCP

Quand on parle d'un outil qui accède à vos bases de code, la question de sa propre sécurité est légitime. Claude Code a été conçu avec une architecture basée sur les permissions (permission-based architecture) qui met la sécurité au premier plan. Voici comment.

Architecture basée sur les permissions et approbation des commandes bash

Claude Code fonctionne en lecture seule par défaut. C'est le point de départ. Toute action qui va au-delà de la simple lecture, qu'il s'agisse de modifier un fichier, d'exécuter une commande ou d'utiliser un outil externe, nécessite une approbation explicite de l'utilisateur.

Le système d'approbation des commandes bash (bash command approval) est particulièrement rigoureux. Même si une commande figure dans la liste des commandes autorisées, le système la bloque et demande une validation manuelle s'il détecte un comportement suspect. Ce mécanisme de détection d'injection de commandes protège contre les cas où une entrée malveillante tenterait de détourner Claude pour exécuter des commandes destructrices.

Le principe du fail-closed matching renforce encore cette protection du code : toute commande qui ne correspond pas clairement à une règle d'autorisation connue nécessite par défaut une approbation manuelle. Les identifiants (clés API, tokens) sont chiffrés et stockés de manière sécurisée. La documentation de sécurité de Claude Code (security docs) détaille l'ensemble de ces mécanismes pour les équipes qui veulent auditer le système.

Sandboxing et exécution sécurisée dans le cloud

Anthropic a développé un système de sandboxing pour Claude Code qui crée des frontières prédéfinies à l'intérieur desquelles l'outil peut travailler librement. Ce système repose sur deux piliers : l'isolation du système de fichiers et l'isolation réseau.

L'isolation du système de fichiers garantit que Claude ne peut accéder ou modifier que des répertoires spécifiques. Il ne peut pas aller lire vos clés SSH ou vos fichiers d'identifiants qui se trouvent dans d'autres répertoires. L'isolation réseau limite les connexions sortantes, empêchant toute exfiltration de données même en cas de compromission.

Pour la sécurité d'exécution cloud (cloud execution security) sur le web, chaque session Claude Code tourne dans une machine virtuelle isolée gérée par Anthropic. L'authentification passe par un proxy sécurisé qui utilise un identifiant à portée limitée dans le sandbox, puis le traduit en vos véritables identifiants GitHub. Anthropic a d'ailleurs open-sourcé cette technologie de sandboxing pour que d'autres équipes puissent l'adopter dans leurs propres agents.

Sécurité du Model Context Protocol (MCP) et gouvernance des outils

Le Model Context Protocol (MCP) permet d'étendre les capacités de Claude Code en connectant des serveurs d'outils externes. Mais cette extensibilité s'accompagne de risques, et la sécurité MCP (mcp security) est prise au sérieux.

Chaque nouveau serveur MCP nécessite une vérification de confiance avant de pouvoir être utilisé. Les organisations peuvent définir des allowlists et des denylists au niveau entreprise pour contrôler quels serveurs sont autorisés. Ces politiques gérées (managed settings) ne peuvent pas être contournées par les développeurs individuels, ce qui garantit une gouvernance centralisée.

Les bonnes pratiques recommandées dans les claude code docs sont claires : n'activer que les serveurs MCP de confiance, épingler les versions pour éviter les mises à jour silencieuses, et auditer régulièrement les configurations. Car un serveur MCP une fois approuvé peut se mettre à jour sans demander un nouveau consentement. L'épinglage de version est donc essentiel pour maintenir une exécution sécurisée (secure execution) dans le temps.

Claude Code Security face aux outils de sécurité traditionnels : ce qui change vraiment

Pour bien comprendre ce que Claude Code Security apporte, il faut d'abord comprendre comment fonctionnent les outils d'analyse statique classiques (SAST). Ces outils comparent chaque portion de code à une base de données de règles qui définissent des vulnérabilités connues. Si un snippet de code correspond à un pattern de la base, il est signalé. Cette approche détecte efficacement les problèmes courants : mots de passe codés en dur, algorithmes de chiffrement obsolètes, ou dépendances connues pour être vulnérables.

Mais ces règles ne peuvent pas couvrir toutes les variantes de toutes les failles. Elles ne comprennent pas le contexte. Elles ne tracent pas les flux de données. Et elles produisent souvent un taux élevé de faux positifs qui finit par noyer les vrais problèmes dans le bruit. Résultat : les équipes de sécurité passent plus de temps à trier les alertes qu'à corriger les véritables vulnérabilités.

Claude Code Security ne fonctionne pas de la même manière. Son analyse de sécurité est contextuelle. Il comprend comment les composants de votre application communiquent entre eux, comment les données circulent d'un module à l'autre, et pourquoi telle implémentation crée un risque. La vérification adversariale réduit les faux positifs. Et la suggestion automatique de correctifs referme la boucle entre détection et remédiation.

Un point important : Claude Code Security est conçu comme un complément, pas comme un remplaçant. Anthropic le dit clairement : l'outil attrape ce que les scanners classiques manquent, et vous pouvez exporter ses découvertes vers vos workflows de sécurité existants. Pour une protection du code complète, il s'inscrit dans une approche multicouche où l'analyse contextuelle de Claude complète l'analyse statique classique et les tests en runtime.

Le marché a d'ailleurs pris cette annonce très au sérieux. Le jour du lancement, les actions de plusieurs grandes entreprises de cybersécurité ont chuté significativement. CrowdStrike a perdu près de 8%, Cloudflare un peu plus de 8%. Ces réactions boursières montrent que l'industrie perçoit Claude Code Security non pas comme un gadget, mais comme un vrai changement de paradigme dans la sécurité logicielle.

Comment intégrer Claude Code Security dans votre entreprise

Passer de la découverte à l'action est la prochaine étape. Voici comment vous pouvez concrètement adopter Claude Code Security dans vos processus de développement.

Qui peut y accéder et dans quelles conditions

À ce jour, Claude Code Security est disponible en research preview limitée. Pour y accéder, il faut être client Anthropic avec un plan Enterprise ou Team. Les mainteneurs de projets open source peuvent demander un accès accéléré et gratuit. Anthropic veut collaborer avec la communauté pour affiner les capacités de l'outil avant un déploiement plus large.

Une condition d'utilisation importante : l'outil ne peut être utilisé que sur du code que votre entreprise détient et sur lequel elle dispose de tous les droits nécessaires. Pas de code tiers sous licence, pas de projets open source dont vous n'êtes pas mainteneur. Cette restriction vise à encadrer l'utilisation responsable de l'outil.

Sécuriser votre utilisation quotidienne de Claude Code

Au-delà de la fonctionnalité de scan de sécurité, il est essentiel de bien configurer Claude Code lui-même pour une utilisation quotidienne sûre. L'approche recommandée consiste à traiter Claude Code comme un assistant puissant mais qui nécessite une supervision constante. Toute modification critique de vos codebases doit passer par une revue humaine.

La configuration des permissions se fait de manière granulaire via le fichier managed-settings.json. Ce fichier permet de définir précisément ce que Claude peut faire (allow), ce qui nécessite une approbation (ask), et ce qui est formellement interdit (deny). L'architecture basée sur les permissions offre trois niveaux de contrôle qui permettent d'adapter la sécurité au contexte de travail. Ne jamais exécuter Claude Code avec des privilèges root est une règle absolue. L'outil doit tourner dans un environnement sandbox, idéalement un conteneur Docker ou une machine virtuelle dédiée, pour limiter l'impact d'une éventuelle compromission.

L'approbation des commandes bash doit rester stricte pour les opérations sensibles. Résistez à la tentation d'autoriser globalement des commandes comme git push ou docker run. Préférez les patterns spécifiques (par exemple npm run test:*) qui limitent la portée des autorisations. Auditez mensuellement les configurations et les serveurs MCP autorisés. Et gardez une rétention courte des transcripts, entre 7 et 14 jours, pour limiter l'exposition de données sensibles en cas de fuite.

Intégrer Claude Code Security dans votre workflow de sécurité existant

Claude Code Security a été conçu pour s'insérer dans les outils que les équipes utilisent déjà. Puisqu'il est construit sur Claude Code, les équipes peuvent examiner les découvertes et itérer sur les correctifs directement dans leur environnement familier.

Les résultats d'analyse peuvent être exportés vers les systèmes de gestion de vulnérabilités existants. L'objectif affiché par Anthropic est de réduire le processus de revue de sécurité logicielle à quelques clics, tout en gardant l'humain dans la boucle pour chaque décision critique. Pour les organisations qui disposent déjà d'un workflow de sécurité mature, Claude Code Security s'ajoute comme une couche supplémentaire d'analyse de code qui renforce la protection du code sans bouleverser les processus en place.

Sécuriser le code IA en production : l'accompagnement Scroll

Sécuriser du code généré par IA ne se résume pas à un outil : c'est un process (revue humaine, secrets, dépendances, sandbox) intégré au cycle de développement. Au-delà de cet article, c'est un accompagnement.

Scroll développe et sécurise vos applications en code assisté par IA pensées pour la prod, ou reprend un projet IA à risque (diagnostic gratuit 48 h). Voir aussi intégrer Claude en entreprise.

Ce que Claude Code Security annonce pour l'avenir de la sécurité logicielle

Le lancement de Claude Code Security s'inscrit dans un moment charnière pour la cybersécurité. Et Anthropic en est pleinement conscient.

L'entreprise le dit ouvertement : les mêmes capacités d'IA qui aident les défenseurs à trouver des vulnérabilités peuvent être exploitées par les attaquants. C'est le double tranchant de cette technologie. Un modèle capable de détecter une faille zero-day qui est restée cachée pendant des années est aussi un modèle qui pourrait, entre de mauvaises mains, identifier des faiblesses exploitables plus vite que jamais. Anthropic a d'ailleurs renforcé les contrôles de sécurité de Claude Opus 4.6 et mis en place des garde-fous pour détecter et bloquer les usages malveillants.

La vision d'Anthropic est claire : une part significative du code mondial sera scannée par l'IA dans un futur proche. Les modèles sont devenus trop efficaces pour trouver des bugs cachés depuis longtemps pour que cette évolution soit ignorée. Et avec la montée du "vibe coding", cette tendance où de plus en plus de code est généré par l'IA, le besoin d'outils de scan automatisés et intelligents ne fera que croître. Plus on génère de code vite, plus la surface d'attaque grandit, et plus il faut des outils capables de sécuriser ces bases de code à la même vitesse.

Pour les entreprises, l'enjeu est stratégique. Celles qui intègrent dès maintenant ces outils de sécurité IA dans leurs processus prendront de l'avance. Elles détecteront et corrigeront les vulnérabilités avant que les attaquants ne les exploitent. Celles qui attendent risquent de se retrouver en retard, face à des attaquants qui, eux, utiliseront l'IA pour identifier des faiblesses toujours plus vite.

C'est précisément le type de virage technologique sur lequel nous accompagnons les entreprises chez Scroll. Intégrer Claude Code Security ou d'autres outils de sécurité IA dans vos workflows de développement ne se fait pas en appuyant sur un bouton. Cela demande une compréhension fine de votre stack technique, de vos processus existants et de vos contraintes de conformité. Si vous souhaitez anticiper cette évolution et structurer votre approche de la sécurité logicielle assistée par IA, contactez l'agence Scroll. Nous aidons les équipes techniques à tirer le meilleur parti de ces nouvelles capacités, de la phase d'évaluation jusqu'au déploiement opérationnel.

Claude Code Security est un outil de securite IA developpe par Anthropic, integre a Claude Code sur le web. Il scanne des bases de code entieres pour detecter des vulnerabilites que les outils d'analyse statique traditionnels ne voient pas, puis il suggere des correctifs cibles soumis a une approbation humaine. Claude Code Security raisonne sur le code comme un chercheur en securite : il trace les flux de donnees, comprend les interactions entre composants et identifie des failles logiques complexes. Il est actuellement disponible en research preview pour les clients Anthropic Enterprise et Team.

Claude Code Security detecte plusieurs categories de vulnerabilites : les failles de corruption memoire (memory corruption) et depassements de tampon, les failles d'injection (injection flaws) comme les injections SQL ou de commandes, les authentication bypasses qui permettent de contourner les mecanismes d'authentification, et les erreurs logiques complexes liees au controle d'acces ou a la logique metier. En utilisant Claude Opus 4.6, Anthropic a identifie plus de 500 vulnerabilites de haute severite dans des projets open source comme Ghostscript, OpenSC et CGIF.

Les outils d'analyse statique classiques fonctionnent par pattern matching : ils comparent le code a une base de signatures de vulnerabilites connues. Claude Code Security raisonne de facon contextuelle sur le code. Il lit l'historique Git, trace les flux de donnees a travers les fichiers et comprend la logique metier. Chaque resultat passe aussi par une verification adversariale ou Claude remet en question ses propres decouvertes pour reduire les faux positifs. Claude Code Security est concu comme un complement aux outils existants, pas comme un remplacant.

Claude Code repose sur une architecture basee sur les permissions (permission-based architecture) qui fonctionne en lecture seule par defaut. Toute modification de fichier ou execution de commande necessite une approbation explicite. Le systeme d'approbation des commandes bash bloque automatiquement les commandes suspectes. Sur le web, chaque session tourne dans une machine virtuelle isolee avec isolation du systeme de fichiers et du reseau. Les serveurs MCP (Model Context Protocol) sont soumis a une verification de confiance, et les politiques de securite entreprise ne peuvent pas etre contournees par les developpeurs individuels.

Claude Code Security est disponible en research preview limitee depuis fevrier 2026. Pour y acceder, il faut disposer d'un plan Anthropic Enterprise ou Team et faire une demande d'acces sur la page officielle du produit. Les mainteneurs de projets open source beneficient d'un acces accelere et gratuit. L'outil ne peut etre utilise que sur du code que votre entreprise detient et sur lequel elle dispose de tous les droits necessaires.

.svg)

.avif)

.svg)

.svg)

.svg)